前段時間我們SINE安全收到客戶的滲透測試服務委托,在這之前,客戶網站受到攻擊,數據被篡改,要求我們對網站進行全面的滲透測試,包括漏洞的檢測與測試,邏輯漏洞.垂直水平越權漏洞,文件上傳漏洞.等等服務項目,在進行安全測試之前,我們對客戶的網站大體的了解了一下,整個平臺網站,包括APP,安卓端,IOS端都采用的JSP+oracle數據庫架構開發,前端使用VUE,服務器是linux centos系統.下面我們將滲透測試過程里,對文件上傳漏洞的檢測與webshell的分析進行記錄,希望更多的人了解什么是滲透測試.

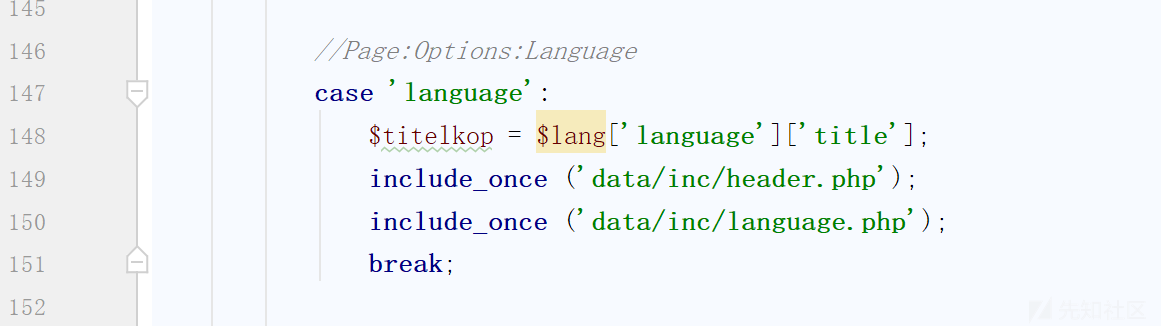

我們直擊漏洞根源,查看代碼在uplpod.php文件里,可以看到有個lang變量給了language.php,并附加條件,設置的*文件都存在,才可以將參數值傳遞過去,代碼截圖如下:

仔細看,我們看到代碼調用了save_file的調用方式,由此可以導致langup值可以偽造,追蹤溯源看到該值是對應的WEB前端用戶的文件上傳功能,在用戶文件上傳這里,并沒有做安全效驗與安全白名單攔截機制,導致可以重命名,直接將.jsp的腳本文件上傳到網站的根目錄下,包括APP也存在該漏洞.

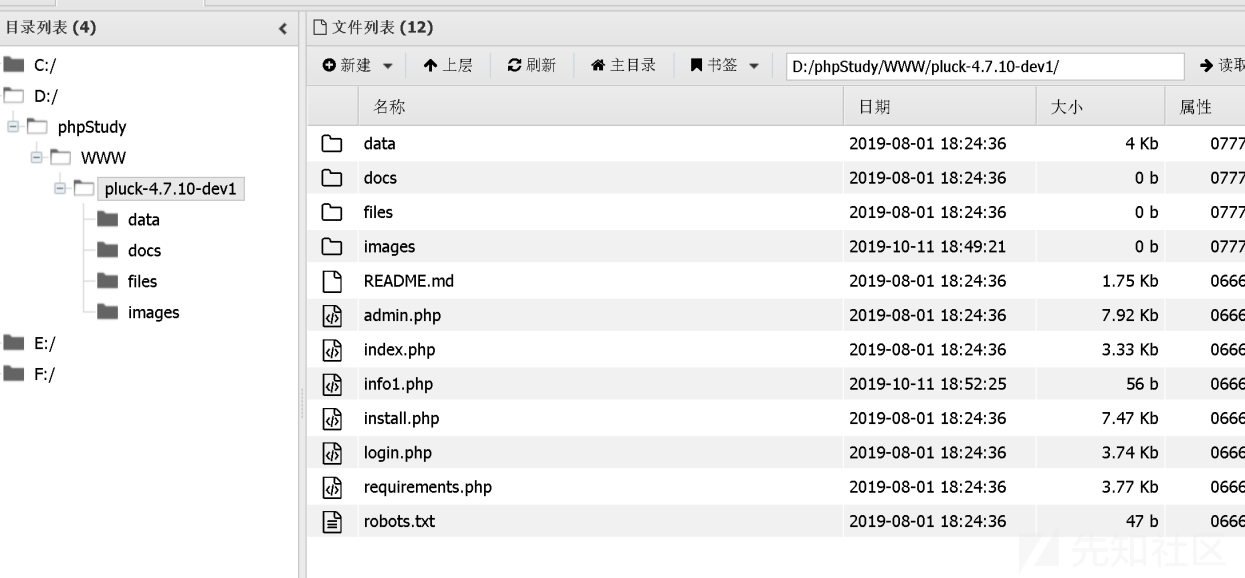

我們SINE安全技術來滲透測試復現一下該文件上傳漏洞是如何利用的,首先登錄會員,并打開個人資料頁面,有個文件上傳功能,里面只允許上傳圖片格式的文件,只允許上傳JPG,PNG,GIF,等后綴名的文件,以普通的圖片文件來上傳,我們抓取POST的上傳數據包,將cont1的路徑地址改為/beifen/1.jsp,并提交過去,返回數據為成功上傳.復制路徑,瀏覽器里打開,發現我們上傳的JSP腳本文件執行了,也再一次的證明該漏洞是足以導致網站數據被篡改的,在這之前客戶的網站肯定被上傳了webshell網站木馬文件,隨即我們對客戶的網站源代碼進行全面的人工安全檢測與分析,對一句話木馬特制eval,加密,包括文件上傳的時間點,進行檢查,發現在網站的JS目錄下存在indax.jsp,瀏覽器里打開訪問,是一個JSP的腳本木馬,可以對網站進行篡改,下載代碼,新建文件,等網站管理員的操作,同理APP端也是存在同樣的漏洞.調用的文件上傳功能接口是一樣.具體的webshell截圖如下:

到這里我們只是滲透測試的一方面,主要是檢測的文件上傳功能是否存在漏洞,是否可以重命名,自定義上傳路徑以及文件格式繞過,關于滲透測試中發現的文件上傳漏洞如何修復,我們SINE安全給大家一些修復建議與辦法,首先對文件的上傳格式進行限制,只允許白名單里的jpg,png,gif等格式的文件上傳,對自定義的路徑地址進行變量覆蓋,不允許更改路徑地址.對上傳的目錄做腳本的安全限制,去除JSP的腳本執行權限.

產品推薦